Qu’est-ce qu’une vulnérabilité de liste de répertoire ?

La liste de répertoires est une fonction de serveur Web qui peut provoquer une vulnérabilité. Lorsqu’il est activé, il affiche le contenu d’un répertoire qui n’a pas de fichier d’index. Cette fonction doit toujours être désactivée. Il est dangereux de le laisser activé car cela conduit à la divulgation d’informations.

| Gravité: |   | sévérité moyenne |

| Prévalence: |     | découvert souvent |

| Portée: |     | peut apparaître sur tous les serveurs Web |

| Impact technique : | divulgation d’information | |

| Conséquences dans le pire des cas : | violation d’informations sensibles | |

| Solution rapide: | désactiver la liste des répertoires dans la configuration du serveur Web |

Comment fonctionne la liste des répertoires ?

Pour commencer avec un exemple, lorsqu’un utilisateur tape www.invicti.com/learn/ dans la barre d’adresse du navigateur sans spécifier de nom de fichier dans l’URL (comme index.html , index.php , index.htm ou default.asp ), le serveur Web traite cette demande, renvoie le fichier HTML d’index pour ce répertoire (dans ce cas, le répertoire /learn/ ) et le navigateur Web affiche la page Web. Cependant, si le fichier d’index n’existait pas et que la liste des répertoires était activée, le serveur Web renverrait à la place le contenu d’un répertoire, comme un gestionnaire de fichiers.

Pourquoi les administrateurs de serveur Web activent-ils la liste des répertoires ?

De nombreux administrateurs de serveurs Web suivent toujours le concept de sécurité par l’obscurité. Ils supposent que s’il n’y a pas de liens publics vers des fichiers dans un répertoire, personne ne peut y accéder. Ce n’est pas vrai, et ce n’est surtout pas vrai lorsque la liste des répertoires est activée et que les hackers black hat peuvent facilement trouver tous les fichiers d’un répertoire (en fait, même les moteurs de recherche peuvent indexer de tels répertoires ). C’est pourquoi la liste des répertoires ne doit jamais être activée, en particulier lors de l’hébergement de sites Web dynamiques et d’applications Web, telles que les sites WordPress.

Une autre raison pour laquelle de nombreux serveurs Web ont activé la liste des répertoires par défaut est que de nombreuses versions plus anciennes de serveurs Web étaient livrées avec cette fonctionnalité activée par défaut pour plus de commodité. C’était à une époque où la sécurité Web était moins préoccupante et les autorisations d’accès étaient laxistes. De nos jours, la plupart des distributions de serveurs Web, à la fois pour Linux et Windows, sont livrées avec la liste des répertoires désactivée par défaut.

Navigation dans les répertoires sans liste de répertoires

Même si la liste des répertoires est désactivée sur un serveur Web, les attaquants peuvent toujours découvrir et exploiter les vulnérabilités du serveur Web qui leur permettent d’effectuer une navigation dans les répertoires. Par exemple, il y avait une ancienne vulnérabilité d’Apache Tomcat où une mauvaise gestion des octets nuls ( %00) et de la barre oblique inverse ( \) rendait le serveur vulnérable aux attaques de listage de répertoires.

Les attaquants peuvent également découvrir des index de répertoires à l’aide de données mises en cache ou historiques contenues dans des bases de données en ligne. Par exemple, la base de données de cache de Google peut contenir des données historiques pour une cible dont la liste de répertoires était précédemment activée, même si la fonctionnalité est désormais désactivée. De telles données permettent à un attaquant d’obtenir des informations utiles sans avoir à exploiter des vulnérabilités.

Exemple d’attaque par liste de répertoires

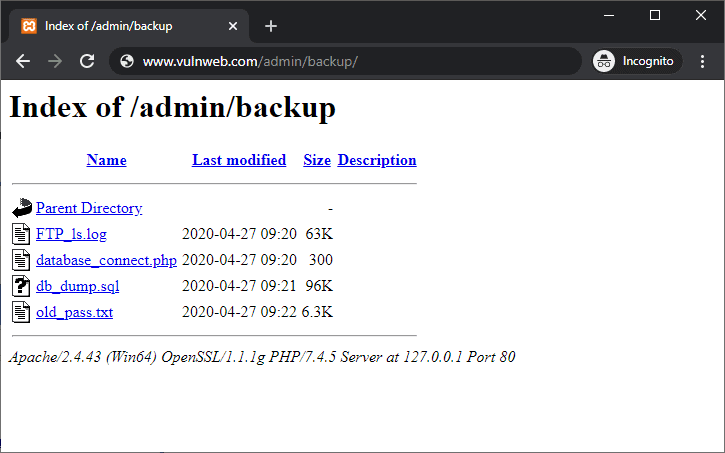

Un utilisateur fait une demande de site Web à www.vulnweb.com/admin/ . La réponse du serveur inclut le contenu du répertoire du répertoire admin , comme illustré dans la capture d’écran ci-dessous.

Dans la liste des répertoires ci-dessus, vous pouvez voir que dans le répertoire admin , il existe un sous-répertoire appelé backup , qui peut contenir suffisamment d’informations pour qu’un attaquant puisse lancer une attaque.

L’attaquant peut afficher toute la liste des fichiers du répertoire de sauvegarde . Ce répertoire comprend des fichiers sensibles tels que des fichiers de mots de passe, des fichiers de base de données, des journaux FTP et des scripts PHP. Il est évident que ces informations n’étaient pas destinées au public.

Une mauvaise configuration du serveur Web a entraîné la divulgation d’une liste de fichiers et les données sont accessibles au public. Pire encore, des fichiers comme ceux-ci, tels que les journaux FTP, peuvent contenir d’autres informations sensibles, notamment des noms d’utilisateur, des adresses IP ou la structure complète du répertoire du système d’exploitation de l’hébergement Web.

Comment détecter les vulnérabilités des listes de répertoires ?

La meilleure façon de détecter les vulnérabilités des listes de répertoires varie selon qu’elles sont déjà connues ou inconnues.

- Si vous n’utilisez que des logiciels commerciaux ou open source et que vous ne développez pas de logiciels vous-même, il peut suffire d’identifier la version exacte du système ou de l’application que vous utilisez. Si la version identifiée est susceptible d’être répertoriée dans les répertoires, vous pouvez supposer que votre logiciel est vulnérable. Vous pouvez identifier la version manuellement ou utiliser un outil de sécurité approprié, tel qu’une solution d’analyse de la composition logicielle (SCA) pour les applications Web.

- Si vous développez votre propre logiciel ou souhaitez avoir la possibilité de trouver des vulnérabilités de liste de répertoires jusque-là inconnues (jours zéro) dans des applications connues, vous pouvez utiliser un outil d’analyse des vulnérabilités qui peut découvrir les erreurs de configuration du serveur Web, y compris la liste de répertoires.

Comment atténuer les vulnérabilités des listes d’annuaires ?

Pour désactiver la liste des répertoires et atténuer les vulnérabilités sur un serveur Web spécifique, vous devez modifier la configuration du serveur Web. Cela signifie que vous devez disposer d’un accès administrateur à ce serveur Web.

Dans l’article de blog suivant, vous trouverez des didacticiels pratiques sur la façon de désactiver la liste des répertoires pour tous les serveurs Web populaires, y compris Nginx Apache HTTPD, Tomcat, Microsoft IIS, etc. : Comment désactiver la liste des répertoires sur votre serveur Web – et pourquoi vous devrait .

La liste des répertoires n’est pas une vulnérabilité en soi. Il s’agit d’une fonctionnalité de serveur Web qui affiche le contenu du répertoire lorsqu’il n’y a pas de fichier d’index dans un répertoire de site Web spécifique. Cependant, laisser cette fonctionnalité active en production rend votre serveur vulnérable à la divulgation d’informations.

La liste des répertoires peut entraîner l’exposition d’informations très sensibles, telles que des sauvegardes, des vidages de base de données, etc. Ces informations peuvent être directement utilisées contre vous par des pirates malveillants, ou elles peuvent permettre une élévation des privilèges. Par exemple, les mots de passe inclus dans les fichiers accessibles via la liste des répertoires peuvent permettre à un attaquant de poursuivre avec une attaque différente et même d’obtenir le contrôle total de vos systèmes.

Pour éviter la liste des répertoires, vous devez modifier manuellement la configuration de votre serveur Web afin qu’il n’affiche pas le contenu du répertoire. Vous pouvez généralement le faire pour tous les principaux serveurs Web en utilisant un simple éditeur de texte pour modifier le fichier de configuration Nginx, les fichiers .htaccess du serveur Web Apache ou les fichiers de configuration Tomcat. Pour Microsoft IIS, vous pouvez désactiver la navigation dans les répertoires à l’aide de l’interface graphique du gestionnaire IIS.

| Classification | IDENTIFIANT |

|---|---|

| CAPEC | 127 |

| CWE | 548 |

| WASC | 16 |

| OWASP 2021 | A5 |

Nos Services en Cybersécurité

Protégez-vous maintenant !

Forfait Évaluation de la surface d’attaque

La cible de cette évaluation de la surface d’attaque est les ressources réseau, les systèmes et les terminaux. Il n’y a pas de ciblage des membres ou des employés des organisations à des fins d’ingénierie sociale.

Forfait Évaluation de la vulnérabilité

Nous sommes en mesure de fournir des évaluations de vulnérabilité des applications web , des serveurs connectés à Internet et des gammes de réseaux connectés à Internet .

Analyse de vulnérabilité

Cycuri propose des analyses de vulnérabilité ponctuelles ou régulières de votre périmètre externe, de vos applications Web ou de votre réseau interne.

Forfait Évaluation WordPress

Nos services d’évaluation WordPress professionnelle sont populaires auprès de tous ceux qui souhaitent un examen par un tiers indépendant de leur posture de sécurité.

Test d’intrusion d’application Web

Que votre application Web soit destinée aux employés, B2B ou B2C, il existe un niveau de confiance inhérent qui est supposé lorsque les utilisateurs sont autorisés à entrer, naviguer et utiliser des applications et/ou des portails d’applications.

Test d’intrusion Black-Box externe

Un test d’intrusion externe Black-Box imite les actions d’un adversaire réel en tentant d’exploiter les faiblesses de la sécurité du réseau sans les dangers d’une menace réelle.