SERVICES PROFESSIONNELS

Prix fixe – Évaluation des vulnérabilités sans tracas.

Comprenez votre posture de sécurité et donnez du fil à retordre aux attaquants.

Réservez votre fenêtre d'évaluation aujourd'hui. En raison de la forte demande, il ne reste que des fenêtres limitées disponibles dans les 4 prochaines semaines.

Connaitre votre exposition

Processus simplifié

Conseil d'Expert

Tableau des prix

Choisissez le meilleur forfait

Pack Évaluation Unique

Pack Évaluation Trimestrielle

Pack Évaluation Bimestrielle

Quelques questions courantes

Quelles sont les cibles types de ce service d’évaluation ?

De plus, nous avons une évaluation de la sécurité WordPress ciblée et une évaluation de la surface d’attaque utilisant des renseignements open source qui peuvent être menées sans impact sur le réseau / les systèmes cibles.

Le rapport sera livré sous forme de PDF et de feuille de calcul

Qui utilise ces services d’évaluation de la sécurité ?

Puis-je obtenir une évaluation par rapport aux systèmes clients ?

Quelles sont les méthodes de test utilisées ?

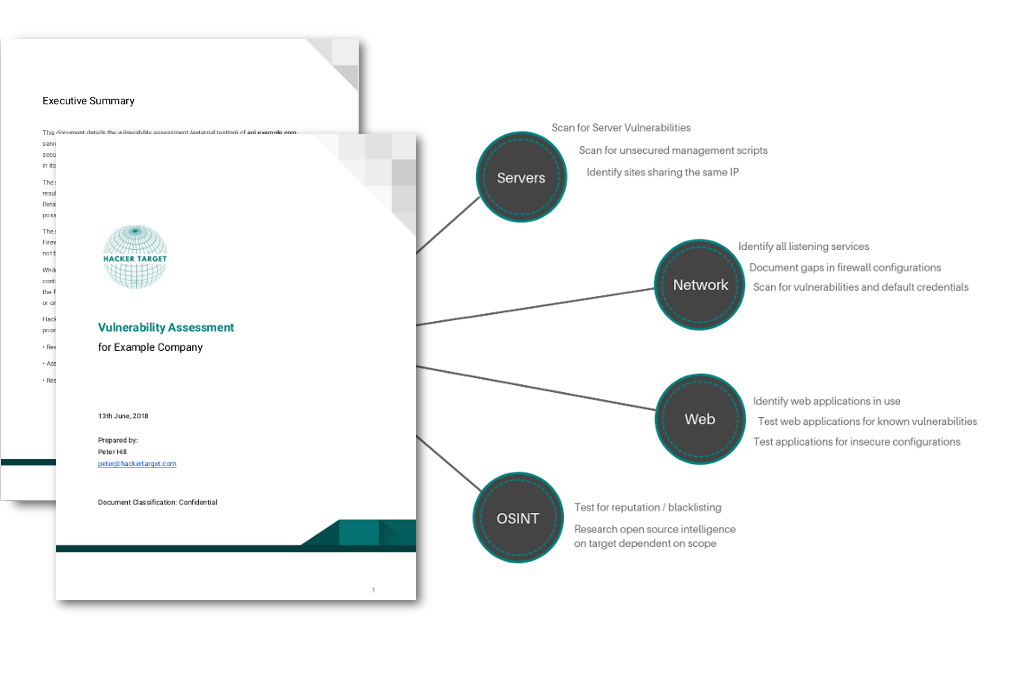

À l’aide d’une combinaison de tests de sécurité manuels et d’outils de test automatisés, le site, le réseau et / ou le système seront vérifiés pour détecter les vulnérabilités. Les résultats des outils automatisés sont évalués et validés à l’aide de méthodes de test manuelles et d’autres outils. Un rapport de sécurité facile à suivre est ensuite compilé pour fournir un aperçu des résultats dans un format compréhensible

Et si mon budget est limité ?

Pourquoi ce service est-il si bon marché ?

En offrant un service d’évaluation de la sécurité tactique ciblé, nous avons rationalisé le processus et éliminé la dérive de la portée. Tout le monde n’a pas besoin d’une évaluation qui prend des semaines et coûte des dizaines de milliers d’euros. En ayant une fenêtre de test de longueur fixe, l’objectif est d’obtenir une compréhension exploitable de la posture de sécurité d’un système, d’un réseau ou d’une application Web.

Soyez assuré que notre concentration n’affecte pas notre disponibilité à répondre à vos questions avant, pendant et après l’évaluation.

Que comprend le rapport ?

Comment fonctionne le système de paiement ?

Commencez ici

Remplissez ce formulaire pour demander une évaluation de la sécurité de votre système, réseau ou site Web accessible sur Internet. Nous vous répondrons dans les 24 heures avec une proposition de plan, les conditions du service et les détails de paiement.

S’il existe des systèmes ou des applications particuliers sur lesquels vous souhaitez que l’évaluation se concentre, veuillez détailler ces exigences. Dans ce cas, une évaluation de sécurité de haut niveau sera effectuée par rapport à la cible, avec des tests ciblés effectués sur le système ou l’application présentant un intérêt particulier.

Avec cette évaluation de sécurité à taux fixe, les tests sont effectués dans une fenêtre de 24 heures, avec un rapport livré dans les 72 heures.

Exigences des clients :

- Vous devez être le propriétaire du système ou disposer d’une autorisation explicite pour qu’une évaluation de sécurité tierce soit effectuée sur le système cible.

- Si le système est un service géré ou un hébergement Web partagé, vous devez en informer et obtenir l’autorisation du fournisseur du service géré.

- Une sauvegarde fonctionnelle du système cible est fortement recommandée. Les tests de sécurité sont intrinsèquement intrusifs et bien que le risque que quelque chose de mal se produise soit très faible, il y a toujours la possibilité qu’un système soit affecté par les tests.

Livrables :

- Rapport de sécurité détaillé livré sous 72 heures.

- Le rapport contiendra les résultats validés et les mesures correctives recommandées.

- Questions de suivi à mener par e-mail.